说明:本文章仅用来大鑫在做合法合规渗透测试的备忘录。

什么是二级目录

目录浏览(目录遍历)漏洞和任意文件读取/下载漏洞

2.也可通过判断网站语言,并根据其url中部分提供的参数,进行构造相关的路径信息,如收集到网站中间件版本为apache,则想办法构造../../../ WEB-INF/web.xml等,然后查看其是否可被读取或者下载出来。

3.有些WAF会过滤../,可以构造 /.%252e/.%252e/.%252e/ , %25对应的是%,%2e对应的是.,所以 .%252e/ 对应的是 ../

dirsearch安装使用教程

踩坑,windows安装会遇到各种错误,直接用kali安装,开箱即用!

1.使用root账户登陆kali

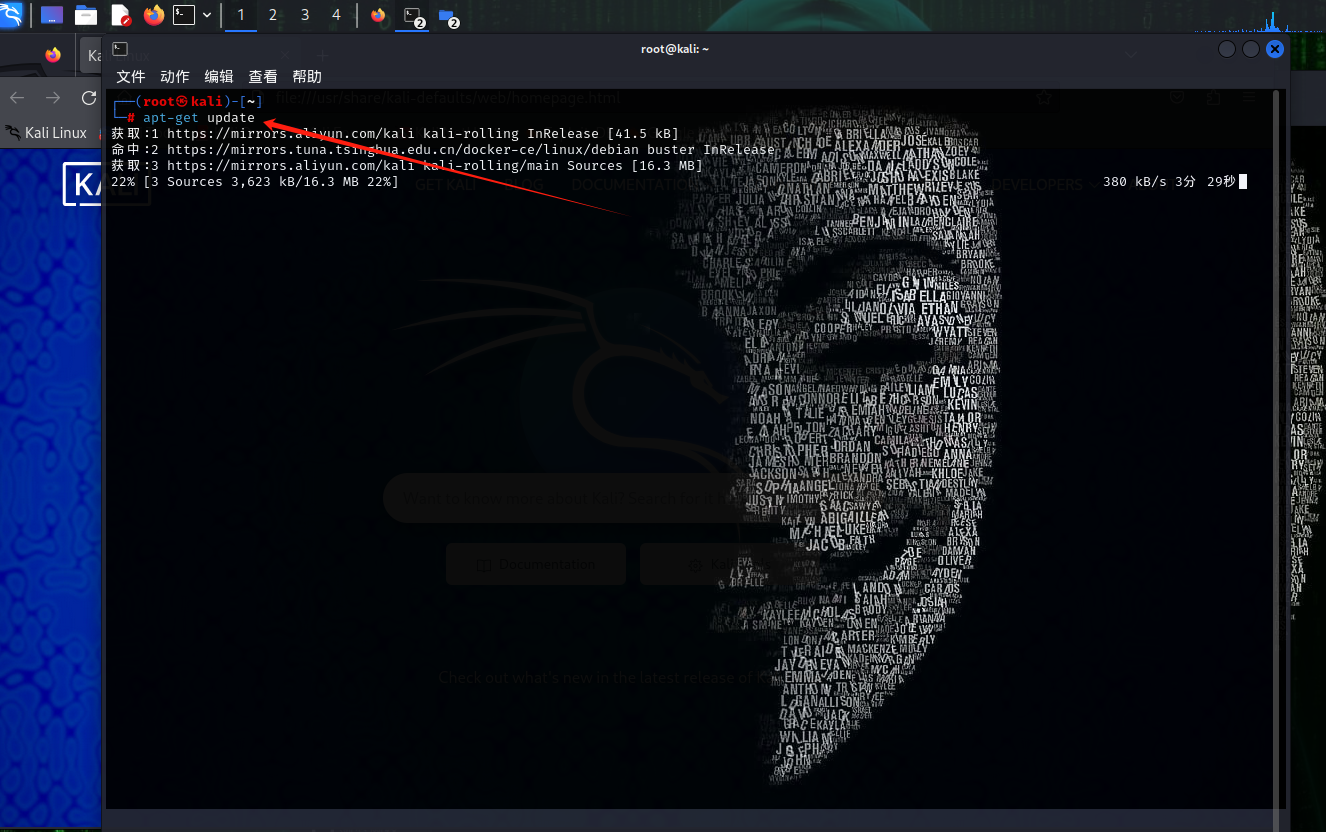

2.输入打开命令窗口,输入命令更新软件包apt-get update

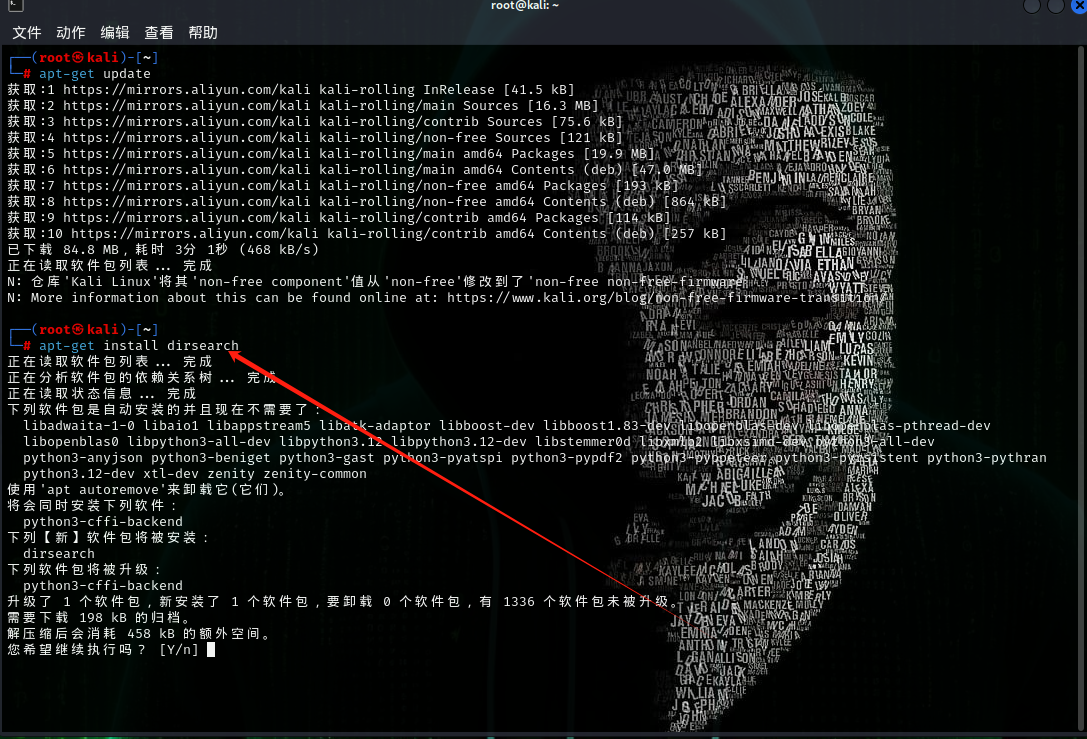

3.安装dirsearch,输入命令apt-get install dirsearch

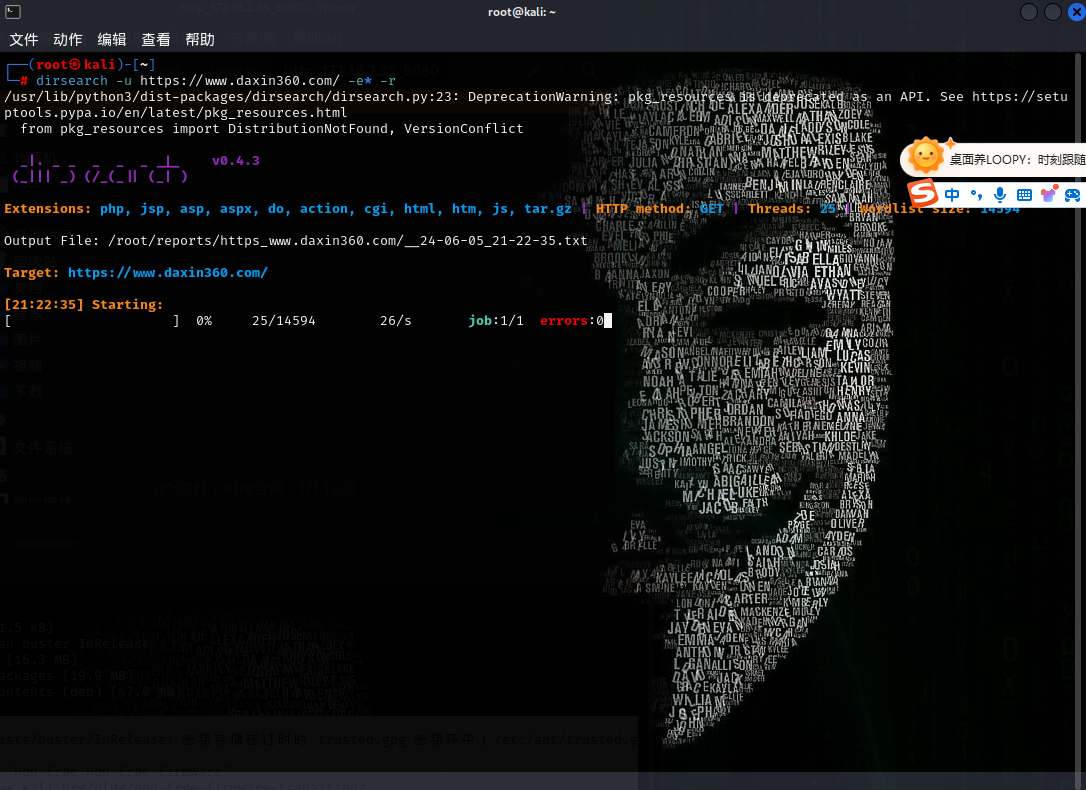

4.简单演示

dirsearch -u https://www.daxin360.com/ -e* -r

更多示例

只保留响应状态码为200-300的结果,即扫描出的该网站存在的敏感文件和目录

dirsearch -u https://www.daxin360.com/ -e* -i 200,201,201-300

排除响应状态码为403的结果,即不显示该网站不存在的敏感文件和目录

dirsearch -u https://www.daxin360.com/ -e* -x 400-500

-r //递归扫描,可以扫描出扫描出的目录下的目录,直接在命令后加-r即可,这里不演示;

-w 字典文件路径 //字典中记录了许多敏感目录,dirsearch不断访问网站的这些可能存在的敏感目录以达到爆破网站敏感目录的目的,-w可以指定使用的字典文件(可以自己添加或从网上下载),若不指定则默认使用dirsearch安装时自带的字典文件,这里不演示了;

扩展

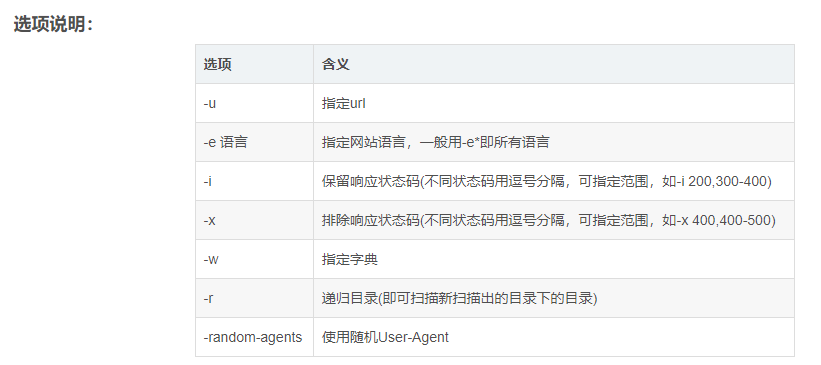

dirsearch选项说明

选项 含义

-u 指定url

-e 语言 指定网站语言,一般用-e*即所有语言

-i 保留响应状态码(不同状态码用逗号分隔,可指定范围,如-i 200,300-400)

-x 排除响应状态码(不同状态码用逗号分隔,可指定范围,如-x 400,400-500)

-w 指定字典

-r 递归目录(即可扫描新扫描出的目录下的目录)

-random-agents 使用随机User-Agent

dirsearch更多命令

用以下两个命令都可以查看

说明:本文章仅用来大鑫在做合法合规渗透测试的备忘录。

评论(0)